Blog

El algoritmo SHA-256 y cómo funciona con hardware de minería de Bitcoin

SHA-256 es la principal función hash criptográfica en la minería de bitcoin. Este algoritmo convierte datos en un código de longitud fija. Es casi imposible revertir este proceso o encontrar dos entradas con el mismo resultado. Bitcoin utiliza esto para mantener seguras las transacciones y conectar cada bloque. Los mineros intentan resolver rompecabezas difíciles de SHA-256. Añaden nuevos bloques y evitan el doble gasto. En 2025, la tasa de hash global de la red de bitcoin alcanzó más de 1 ZettaHash por segundo. Hardware especial como máquinas ASIC se volvió muy importante para los mineros. Esto les ayuda a mantenerse al día con minería más difícil y una mejor seguridad de la red.

Aspectos clave

SHA-256 es un algoritmo seguro. Convierte cualquier dato en un código especial de 256 bits. Esto ayuda a mantener las transacciones de Bitcoin seguras y honestas.

Los mineros de Bitcoin usan SHA-256 para resolver rompecabezas. Cambian un número llamado nonce. Siguen intentando hasta encontrar un código que coincida con el nivel de dificultad de la red.

El hardware de minería ha cambiado con el tiempo. La gente primero usaba CPUs, luego GPUs, y ahora máquinas ASIC especiales. Estas nuevas máquinas trabajan mucho más rápido y usan menos energía para SHA-256.

mineros ASIC son las mejores para la minería de Bitcoin. Están hechas solo para ejecutar SHA-256. Esto da a los mineros más poder y mejores oportunidades de ganar recompensas.

Bitcoin ajusta la dificultad de minería cada dos semanas. Esto mantiene los tiempos de bloque estables y protege la red de ataques. Ayuda a mantener Bitcoin seguro durante mucho tiempo.

Conceptos básicos del algoritmo SHA-256

¿Qué es SHA-256?

SHA-256 es una función hash criptográfica. Es el algoritmo principal en el sistema de prueba de trabajo de Bitcoin. Este algoritmo toma cualquier entrada y genera una salida de 256 bits. El tamaño de la entrada no importa. La salida se llama hash. SHA-256 forma parte de la familia SHA-2. Es un estándar aprobado por NIST. La gente lo usa para firmas digitales, blockchain y verificaciones de integridad de datos. Las características de SHA-256 lo hacen ideal para la minería de criptomonedas, especialmente en Bitcoin. Algunas propiedades importantes de SHA-256 son:

Ventajas y propiedades clave de SHA-256:

Salida de longitud fija y eficiencia:

Genera un valor hash fijo de 256 bits (32 bytes) para cualquier tamaño de entrada.

Eficiente en términos computacionales, produciendo valores hash rápidamente para un procesamiento de datos más rápido.

Integridad de datos y efecto avalancha:

Garantiza que los datos permanezcan sin alteraciones durante la transmisión o almacenamiento.

Cualquier cambio en los datos de entrada, por pequeño que sea, resulta en un valor hash drásticamente diferente (efecto avalancha).

Resistencia a la preimagen (función unidireccional):

Computacionalmente inviable revertir la función hash o calcular los datos de entrada originales a partir de su valor hash (diseño de función unidireccional).

Resistente a ataques de preimagen; los atacantes no pueden adivinar factiblemente la entrada.

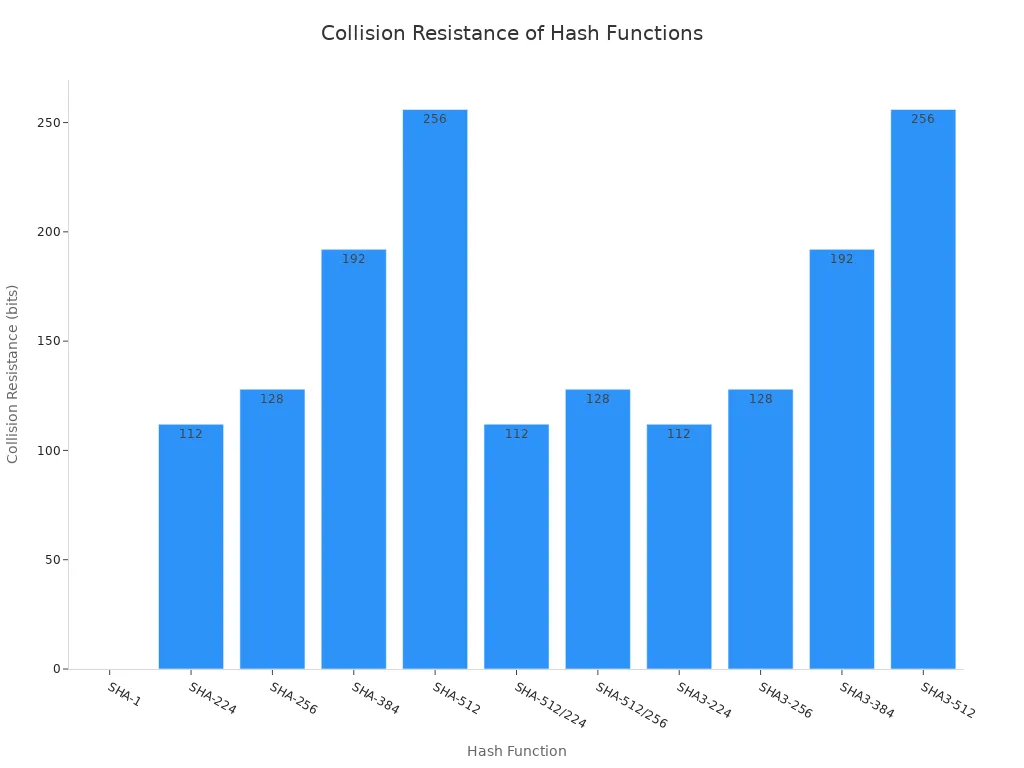

Resistencia a colisiones y gran espacio de hash:

Es extremadamente improbable que dos entradas diferentes produzcan el mismo valor hash (resistente a colisiones).

Aunque existe una posibilidad matemática (riesgo de colisión teórica), encontrar colisiones es computacionalmente inviable debido al enorme espacio de hash (2²⁵⁶ combinaciones posibles).

Este gran espacio de hash hace que los ataques de fuerza bruta sean poco prácticos.

Desventaja de SHA-256:

- Irreversibilidad: Los datos no pueden ser recuperados o decodificados desde su valor hash de vuelta a su forma original (propio del diseño de su función unidireccional).

Cómo funciona SHA-256

SHA-256 funciona en varios pasos. Primero, rellena la entrada para que la longitud sea un múltiplo de 512 bits. Luego, añade 64 bits para mostrar la longitud del mensaje original. El algoritmo divide los datos en bloques de 512 bits. Cada bloque pasa por 64 rondas de pasos. Estos pasos utilizan desplazamientos bit a bit, suma modular y funciones de mezcla. Esto hace que el hash de salida sea difícil de adivinar y muy seguro.

Aquí tienes una visión general sencilla del proceso:

Rellena la entrada y añade la longitud.

Comienza con buffers establecidos en ciertos valores constantes.

Divide el mensaje en piezas de 512 bits.

Procesa cada pieza a través de 64 rondas de mezcla y compresión.

Crea el hash final de 256 bits.

Nota: El efecto avalancha en SHA-256 significa que un cambio pequeño en la entrada, como una letra, hará que el hash sea totalmente diferente.

Por qué Bitcoin usa SHA-256

Bitcoin utiliza SHA-256 como su algoritmo de prueba de trabajo. Ofrece tanto seguridad como eficiencia. Su resistencia a colisiones y su función unidireccional mantienen la blockchain segura contra fraudes. SHA-256 también ayuda a los mineros a resolver rompecabezas difíciles. Esto mantiene la red segura.

Satoshi Nakamoto eligió SHA-256 para Bitcoin después de muchas pruebas criptográficas. El doble hash en Bitcoin (usando SHA-256 dos veces) proporciona mayor seguridad. SHA-256 también ayuda a hacer direcciones de Bitcoin seguras y verifica las transacciones. Su fuerte seguridad y fiabilidad lo convierten en la parte principal de la prueba de trabajo de Bitcoin y la minería de criptomonedas.

Otras cadenas de bloques pueden usar otros algoritmos. Pero SHA-256 sigue siendo una opción principal para la prueba de trabajo porque es seguro y funciona bien.

SHA-256 en Minería

Resumen del proceso de minería

minería de Bitcoin usa SHA-256 como su principal herramienta. Los mineros comienzan seleccionando transacciones del mempool. Prefieren las que tienen tarifas más altas porque el espacio es limitado. Luego, los mineros colocan estas transacciones en un nuevo bloque. Para mantener el bloque seguro, los mineros usan SHA-256 para crear una raíz Merkle. Esta raíz une todos los hashes de las transacciones. Luego, el minero crea un encabezado de bloque. El encabezado del bloque tiene diferentes campos. Cada campo ayuda en la minería.

Bytes | Nombre | Descripción |

|---|---|---|

4 | Versión | Versión del bloque que indica qué reglas usar. |

32 | Hash del bloque anterior | Hash doble SHA-256 del último encabezado de bloque, enlazando los bloques. |

32 | Hash de la raíz Merkle | Hash doble SHA-256 de todas las transacciones del bloque, verificando que sean correctas. |

4 | Tiempo | Tiempo Unix cuando comenzó el hashing. |

4 | nBits (Dificultad) | Número objetivo bajo el cual debe estar el hash. |

4 | Nonce | Número que los mineros cambian para obtener nuevos hashes. |

El minero usa SHA-256 para hashear el encabezado del bloque. El objetivo es obtener un hash por debajo del objetivo de la red. Si el hash es demasiado alto, el minero cambia el nonce y prueba de nuevo. Esto sucede millones de veces cada segundo en la red.

Toda la red encuentra un buen bloque aproximadamente cada 10 minutos. Este tiempo se mantiene estable porque la dificultad de minería cambia cada 2016 bloques, o aproximadamente cada dos semanas.

Hashing doble SHA-256

Bitcoin usa hashing doble SHA-256 para mantenerse seguro. Los mineros ejecutan SHA-256 dos veces en el encabezado del bloque. Esto ayuda a detener algunos ataques, como los ataques de extensión de longitud. El hashing doble proviene de investigaciones en criptografía que demostraron que añade más seguridad.

El hashing doble con SHA-256 proporciona protección adicional al volver a hashear el hash.

Esto no detiene los ataques de colisión, pero hace que los ataques de extensión de longitud sean más difíciles.

La minería depende de la fortaleza de SHA-256, por lo que los ataques no son posibles con la tecnología actual.

SHA-256 funciona bien con CPUs de 32 bits y se ajusta a las firmas ECDSA-SHA-256 de Bitcoin.

El minero cambia el nonce en el encabezado del bloque y usa hashing doble SHA-256. Si el hash está por debajo del objetivo, el minero envía el bloque a la red. Esto mantiene la cadena de bloques segura y correcta.

Dificultad de Nonce y Objetivo

El el nonce es una parte de 4 bytes del encabezado del bloque. Los mineros usan el nonce para generar nuevos resultados de hash. Cada vez que cambia el nonce, SHA-256 genera un nuevo hash. El objetivo es encontrar un hash menor que el objetivo.

El nonce permite a los mineros probar muchos bloques rápidamente.

Cada intento es diferente porque SHA-256 es aleatorio.

Si todos los valores de nonce fallan, los mineros cambian otros campos, como el tiempo o extraNonce, para seguir adelante.

La dificultad de minería establece el límite para un buen hash. La red cambia esto cada 2016 bloques para mantener los tiempos de bloque cerca de 10 minutos. Si más mineros se unen o consiguen mejores máquinas, la tasa de hash aumenta. La red entonces eleva la dificultad, haciendo que la minería sea más difícil. Si los mineros se van, la dificultad disminuye, manteniendo las cosas justas.

El sistema de prueba de trabajo de Bitcoin usa este proceso. La minería mantiene la red segura haciendo que sea difícil y costoso cambiar la cadena de bloques. El nonce, la dificultad objetivo y SHA-256 son las partes principales de la minería de bitcoin.

La prueba de trabajo asegura que solo los mineros que hacen trabajo real puedan agregar bloques. Esto mantiene la cadena de bloques segura y distribuida.

Hardware de Minería de Bitcoin

Evolución: CPU, GPU, ASIC

El hardware de minería de bitcoin ha cambiado mucho desde 2009. Al principio, la gente minaba bitcoin con computadoras normales usando CPUs. Estas computadoras eran lentas, pero la red era pequeña.

Por lo tanto, las CPUs todavía podían ejecutar el algoritmo sha-256. A medida que más personas empezaron a minar, se volvió más difícil obtener recompensas. Los mineros cambiaron a GPUs, que podían hacer sha-256 mucho más rápido. Los mineros caseros construyeron equipos con GPUs y se unieron a pools de minería. Más tarde, aparecieron FPGAs. Usaban menos energía y ofrecían más control. Pero los FPGAs eran difíciles de usar y no duraron mucho.

El mayor cambio ocurrió con el hardware de minería ASIC. ASIC significa circuito integrado de aplicación específica. Estos chips están hechos para una cosa: ejecutar sha-256 para la minería de bitcoin.

En consecuencia, opciones más baratas como CPUs y GPUs quedaron obsoletas para una minería seria. Los ASICs ahora dominan la red, y su avance implacable se refleja claramente en la tasa de hash global de Bitcoin en aumento (más de 1 ZettaHash/seg en 2025). Los mineros ASIC rápidamente se convirtieron en la mejor opción para mineros serios.

La tabla a continuación muestra cómo cambió el hardware de minería a lo largo del tiempo:

Era | Años | Tipo de Hardware | Aspectos destacados |

|---|---|---|---|

2009-2010 | CPU | La minería comenzó con CPUs; bajas tasas de hash; fácil para los primeros adoptantes | |

Minería GPU | 2010-2011 | GPU | Las GPUs superaron a las CPUs; mejoraron la tasa de hash y la eficiencia de costos; crecieron los pools de minería |

Minería FPGA | 2011-2012 | FPGA | Hardware personalizable; mejor eficiencia energética; período de adopción corto |

Minería ASIC | 2013-presente | ASIC | Diseñado para minería de bitcoin; tasas de hash y eficiencia energética incomparables; minería a escala industrial |

¿Qué son los mineros ASIC?

Los mineros ASIC son máquinas especiales de minería de bitcoin hechas para sha-256. El nombre completo es circuito integrado de aplicación específica. Estas máquinas usan toda su potencia para matemáticas sha-256. Los mineros ASIC pueden hacer doble hash sha-256 muy rápido. Cada chip prueba muchos nonces para encontrar un hash por debajo del objetivo. El hardware de minería ASIC usa ventiladores y disipadores de calor para mantenerse fresco. Dado que solo realizan una tarea, los mineros ASIC son mucho más rápidos que las CPUs o GPUs.

Los mineros ASIC tienen diseños inteligentes. Pipelinean y desenrollan los pasos de sha-256, por lo que cada chip genera un nuevo hash en cada ciclo de reloj. Esto les da mucha potencia de hashing y una mejor tasa de hash que hardware antiguo. El hardware de minería ASIC también omite pasos adicionales que no son necesarios, haciendo las cosas aún más rápidas.

Cómo los ASICs optimizan el cálculo de SHA-256

El hardware de minería ASIC es más rápido y consume menos energía que las CPUs o GPUs. Los ASICs pueden alcanzar velocidades de terahashes por segundo. Las GPUs solo alcanzan cientos de megahashes por segundo. Los ASICs usan menos energía por cada hash, por lo que son más económicos de operar.

La tabla a continuación compara los principales tipos de hardware de minería de bitcoin:

Tipo de Hardware | Especialización | Tasa de Hash | Eficiencia Energética | Flexibilidad | Costo | Longevidad |

|---|---|---|---|---|---|---|

Minero ASIC | Altamente especializado para sha-256 | Terahashes por segundo (TH/s) | Muy alto (bajo consumo por hash) | Bajo | Alto | Corto |

GPU | De uso general con paralelismo | Megahashes por segundo (MH/s) | Moderado | Alto | Moderado | Más largo |

CPU | De uso general, núcleos complejos | Bajo | Bajo | Alto |

El hardware de minería ASIC usa trucos para funcionar mejor. Utilizan tuberías, desenrollado de bucles y sumadores rápidos para acelerar sha-256. La minería de bitcoin no necesita precisión perfecta, por lo que los mineros ASIC equilibran velocidad y tolerancia a fallos. Esto hace que el hardware de minería ASIC sea el mejor para quienes buscan más beneficios y una tasa de hash fuerte.

El hardware de minería ASIC es ahora la única forma de ganar en la minería de bitcoin. La red se vuelve más difícil, por lo que solo los mineros ASIC con alta potencia pueden mantenerse al día.

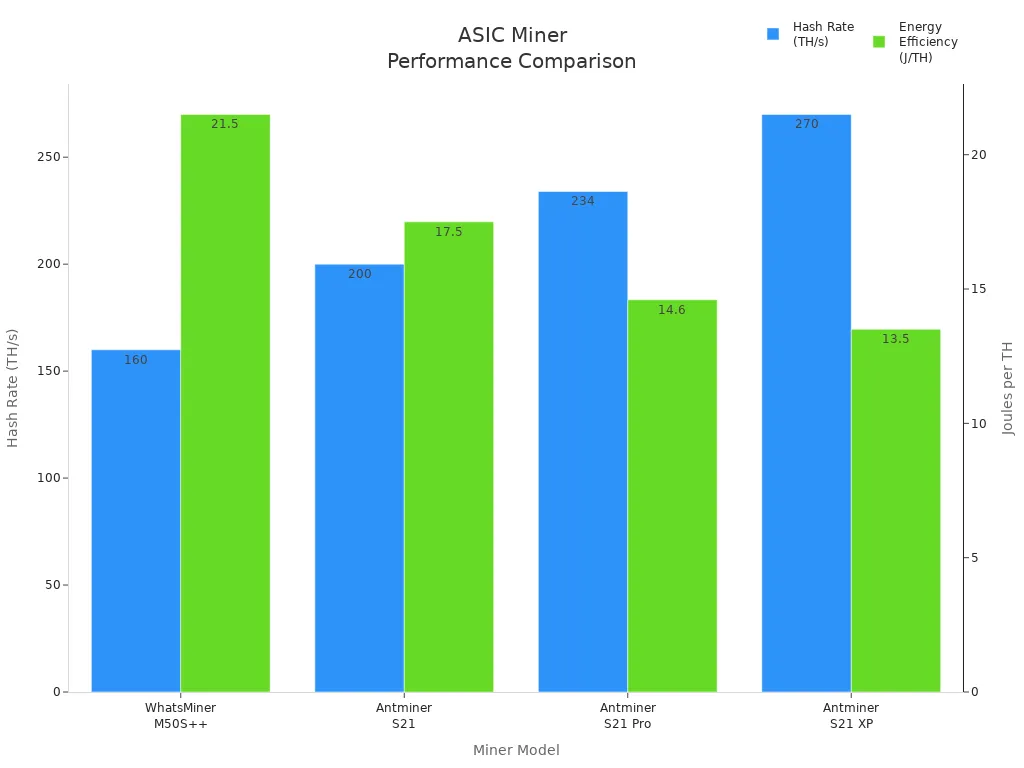

Hardware de minería ASIC sigue mejorando. Los nuevos modelos usan menos energía, tienen menor consumo en julios por terahash y nuevos sistemas de refrigeración. El hardware de minería ASIC más reciente puede superar los 200 TH/s y usar tan solo 13.5 J/TH. Esto demuestra que el hardware de minería ASIC seguirá siendo importante para la minería de bitcoin durante mucho tiempo.

Las principales monedas SHA-256 y hardware de minería

Las principales criptomonedas SHA-256

Muchas monedas digitales usan SHA-256 para minar. Bitcoin es la más famosa. Pero hay otras monedas que también usan sha-256. Estas monedas tienen una seguridad similar porque usan el mismo algoritmo. Algunas monedas, como Bitcoin Cash y Bitcoin SV, se separaron de bitcoin. Mantuvieron la misma forma de minería. Otras, como Digibyte y Peercoin, eligieron SHA-256 por su fuerte seguridad.

Muchas monedas que usan sha-256 pueden usar el mismo hardware de minería de bitcoin. Esto facilita que los mineros pasen a otras redes si lo desean.

Bitcoin tiene el mayor mercado y red. Otras monedas, como Namecoin, también usan SHA-256. Pero sus redes son mucho más pequeñas. Usar el mismo algoritmo permite a los mineros usar su hardware para muchas monedas.

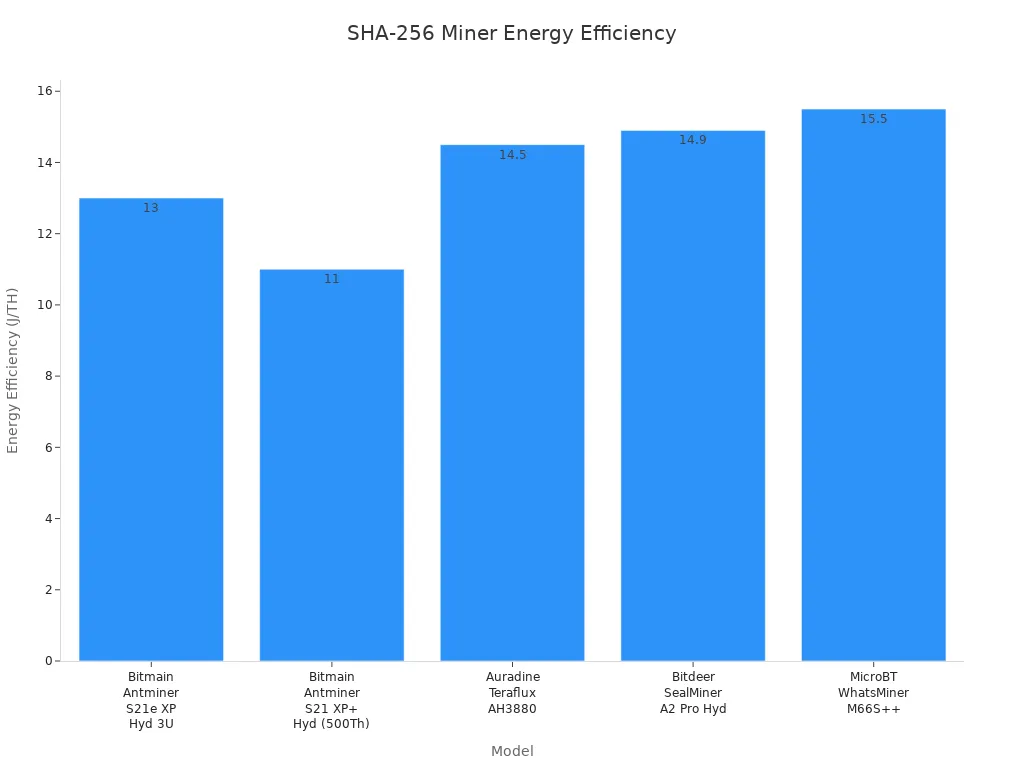

Mineros SHA-256 de alto rendimiento

El hardware de minería de bitcoin ha experimentado cambios importantes, siendo los mineros ASIC la opción preferida porque son más rápidos y eficientes en energía. Los mineros quieren hardware que realice más hashes por segundo y consuma menos energía.

La tabla a continuación enumera algunos de los mejores modelos:

Las piscinas de minería usan hardware de minería de bitcoin para obtener más recompensas. Dividen la minería en pequeños trabajos llamados shares. Cada minero usa hardware ASIC para resolver estos trabajos. La piscina realiza un seguimiento del trabajo de cada minero. Otorga recompensas según la cantidad de trabajo que realiza cada minero. Esto ayuda a los mineros a obtener pagos constantes en lugar de minar en solitario.

Consejo: Elegir el hardware de minería de bitcoin adecuado es importante para ganar dinero. Los mineros deben verificar la tasa de hash, el consumo de energía y la refrigeración antes de comprar nuevas máquinas.

SHA-256 y ASICs ayudan a mantener Bitcoin seguro y fuerte. Los mineros usaron CPUs primero, pero ahora usan ASICs. Este cambio hizo que las tasas de hash aumentaran. La red es más segura por esto.

Los ASICs nuevos usan menos energía y ayudan a los mineros a ganar dinero.

La red ajusta la dificultad cada dos semanas para mantenerse segura.

Las tasas de hash más altas dificultan que las personas malintencionadas ataquen.

Tendencia | Detalles |

|---|---|

Eficiencia Energética | Los ASICs ahora usan solo 21 julios para cada TH |

Evolución del hardware | Los mineros pasaron de CPUs a ASICs en 2016 |

Seguridad | Más tasa de hash significa mejor seguridad de la red |

Si quieres aprender sobre blockchain o minería, conocer estos cambios ayuda. Muestra cómo Bitcoin se mantiene seguro y por qué la minería sigue cambiando.

Publicaciones relacionadas

Why ASIC Mining is Still the Smart Way to Accumulate Bitcoin When BTC is at $65,000

UBS Offers Crypto to Clients: A Turning Point for Finance

Is Mining a Smart Investment in 2026? Crypto Mining, Mining Stocks, and ETFs Compared

Bitdeer Sealminer A3 Pro Hyd vs. Bitmain Antminer S23 Hyd: Comparativa 2026

Rompiendo la barrera de 20 J/TH: Una inmersión técnica en la eficiencia de ASIC de próxima generación

Cómo configurar el Avalon A16XP: Guía paso a paso para principiantes

La guía definitiva de solución de problemas DIY para fallos de Antminer

El panorama global de la minería de Bitcoin 2026: Navegando nuevas regulaciones y impuestos al carbono

Cómo Configurar WhatsMiner M61S: Una Guía Completa para Principiantes

Rigs de minería usados vs. nuevos: Cómo calcular el ROI para tu inversión

Maximiza Beneficios y Comodidad: Tu Guía para la Recuperación de Calor en Rig de Minería

Guía completa para la configuración de Volcminer D1 HYD – Desde el encendido hasta la minería

Categorías del Blog

Publicaciones Recientes

Comentarios recientes

- Yesmining Pearl en Cómo empezar a minar Bitcoin en 2026: Guía completa para principiantes de mineros ASIC a nivel global

- Generador de Música con IA en Cómo empezar a minar Bitcoin en 2026: Guía completa para principiantes de mineros ASIC a nivel global

- Skye en Cómo Configurar el Minero Antminer Z15 Pro: Una Guía Completa Paso a Paso

Bitmain

Bitmain Iceriver

Iceriver

Bitdeer

Bitdeer BOMBAX

BOMBAX DragonBall

DragonBall Elphapex

Elphapex Fluminer

Fluminer Goldshell

Goldshell iBelink

iBelink Ipollo

Ipollo Jasminer

Jasminer Volcminer

Volcminer

Minero de Aleo

Minero de Aleo